安全负责人有管理安全的方法和能力,特别是在通过采取入侵测试和主动监控措施时,能将发生事故的可能性降至最低,但事故不可避免发生时,对事故侦查、记录、分析严重性、报告和采取行动的能力;

IT治理研究中心提出信息安全治理实现主要含哪些方面?

实现善治信息安全治理,需要最高管理层(董事会)、管理执行层采用一种的正确的方法。

1:良好的职责分工

(1)最高管理层(董事会)层应该做到:

将信息安全及其持续性落实到业务管理者;

建立审计委员会。该委员会清楚理解其信息安全任务,知道怎样与管理层和审计师合作;

确保内部和外部审计师同意,审计中包括信息安全审计委员会和管理执行层要求的信息安全审计内容;

要求信息安全负责人向审计委员会报告信息安全治理的进展和问题;

建立危机处理机制,该机制要求执行管理层和最高管理层(董事会)最初就开始参与。

(2)在执行管理层应该做到:

建立安全职责,协助管理者制定策略,并帮助组织实现这些策略;

建立可测量的和易于管理的安全战略。该战略以标杆、成熟度模型、差距分析和持续报告绩效为基础;

由安全和审计专家(内部的和外部的)筹办,进行年度的业务风险头脑风暴法会议;

得出风险现状评估结论,产生行动建议,并用持续的行动强化执行效果;

综合运用专家的知识,制订信息安全与风险应急方案;

建立清晰实用的企业和技术持续性方案,不断评估和更新该方案;

根据清楚的程序进行信息安全审计,管理层有责任跟踪审计结论执行情况;

制定清晰的方针策略和详细的指南,多和员工就该计划进行沟通,使每个人认可该计划,这就是善治的安全治理;

经常性的评估监控系统所发现的系统弱点(CERT),评估非法入侵、压力测试和业务持续计划;

使业务流程和支持流程的基础设施能够在故障后恢复,特别是遇到一般的故障时;

建立安全基准线,并严格监控其不被违反;

实施安全事故响应制度,并经常进行入侵测试;

通过高标准的控制来强化所有安全设施、重要的服务器和通讯平台;

基于管理规则授权,授权方式与业务风险管理相配合;

工作绩效评估包含安全绩效评估,并对此采取适当的奖罚措施。

2.分析关键成功因素

这一环节要确保:

认识到好的安全方案需要持续发展完善;

组织安全责任人直接向高层领导报告并负责安全方案的执行;

管理层和员工共同理解安全的重要性、必要性、弱点和威胁,理解并接受他们自己的安全责任;

定期由第三方来评估安全策略和安全的体系结构;

安全负责人有管理安全的方法和能力,特别是在通过采取入侵测试和主动监控措施时,能将发生事故的可能性降至最低,但事故不可避免发生时,对事故侦查、记录、分析严重性、报告和采取行动的能力;

清楚定义风险管理责任人的任务和职责及管理层的责任;

建立定义风险界限和容许的最大风险的策略;

存在定义、协商和资助风险管理改善行动的职责和程序;

每隔一段时期由第三方进行更客观的安全战略审查;

识别并持续监控关键的基础设施;

使用服务水平协议,提高认识,增加与安全和业务持续计划服务商之间的合作;

在制定策略时就考虑和确定策略的执行强度;

对策略认识、理解和遵循的程序进行适当的测度;

保证好部署前的应用软件的安全;

信息控制策略与业务整体战略规划相一致;

管理层确信和认可信息安全、控制策略,强调沟通、理解和遵循这些策略的必要性;

采用一致的策略制定框架,指导策略的构思、制定、理解和遵循;

意识到虽然“内部人”是绝大部分安全风险的根源,但有组织犯罪性质的攻击和其他没有专业知识人员的攻击正在增加;

适当关注数据保密性、版权及其它相关法律;

组织高层支持确保员工以合乎道德、安全的方式履行责任;

榜样的力量是无穷的。管理层必须明白信息安全对于组织成功的关键意义,带头遵守有关规章制度,为所有员工树立起安全意识的榜样。

3.绩效测量标准

从以下方面判断在信息安全上是否成功:

没有引起公众不满意的事故;

减少因为安全问题延迟新行动计划的数量;

有基于信息技术的关键业务持续性计划;

自动监控重要的信息基础设施;

4.通过以下方面确定信息安全治理是否成功:

全面遵循最低安全要求,或者记录违背最低安全要求的行为;

制定和确认与IT有关的规划和策略,其内容包含信息安全的任务、远景、目标、价值和行为守则;

所有相关方都了解信息安全规划和策略。

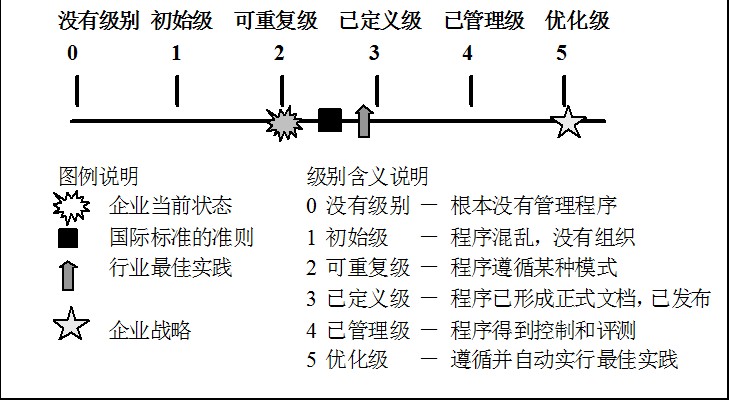

5.信息安全治理成熟度模型

最高管理层(董事会)和管理执行层可以运用信息安全治理成熟度模型建立组织的安全级别。该模型被认为是:

一种自评估等级的方法,确定组织处于哪个级别;

一种使用自评估结果设定将来发展目标的方法。这个目标是根据组织希望处于等级表的哪个级别,上一级别哪些是不必要的;

一种达到项目目标的计划方法。这个计划是通过对当前状况和目标差距分析来实施的;

一种确定项目优先次序的方法。这种次序确定的依据是项目类别及其投资收益率。

图 8-6 信息安全治理成熟度模型

京ICP备06004481号 Copyright 2002 - 2006 ITGov.org.cn, All Rights Reserved